Kryptographie ich Es handelt sich um eine Technik zur Sicherung der Kommunikation durch Umwandlung von Klartext in Chiffretext. Es umfasst verschiedene Algorithmen und Protokolle, um die Vertraulichkeit, Integrität, Authentifizierung und Nichtabstreitbarkeit der Daten sicherzustellen. In diesem Artikel besprechen wir Kryptographie und ihre Arten.

String in int analysieren

Was ist Kryptographie?

Kryptographie ist eine Technik zur Sicherung von Informationen und Kommunikation durch die Verwendung von Codes, sodass nur diejenigen Personen, für die die Informationen bestimmt sind, sie verstehen und verarbeiten können. Dadurch wird der unbefugte Zugriff auf Informationen verhindert. Das Präfix crypt bedeutet verborgen und das Suffix graphy bedeutet schreiben. In der Kryptographie werden die zum Schutz von Informationen verwendeten Techniken aus mathematischen Konzepten und einer Reihe regelbasierter Berechnungen, sogenannten Algorithmen, gewonnen, um Nachrichten so umzuwandeln, dass sie schwer zu entschlüsseln sind. Diese Algorithmen werden zur Generierung kryptografischer Schlüssel, zur digitalen Signatur und zur Verifizierung zum Schutz der Privatsphäre, zum Surfen im Internet und zum Schutz vertraulicher Transaktionen wie Kreditkarten- und Debitkartentransaktionen verwendet.

Merkmale der Kryptographie

- Vertraulichkeit: Auf Informationen kann nur die Person zugreifen, für die sie bestimmt sind, und keine andere Person außer ihr kann darauf zugreifen.

- Integrität: Informationen können bei der Speicherung oder beim Übergang zwischen Absender und beabsichtigtem Empfänger nicht geändert werden, ohne dass eine Ergänzung der Informationen festgestellt wird.

- Unbestreitbarkeit: Der Ersteller/Absender der Informationen kann seine Absicht, Informationen zu einem späteren Zeitpunkt zu senden, nicht verneinen.

- Authentifizierung: Die Identitäten von Absender und Empfänger werden bestätigt. Auch Ziel/Herkunft der Informationen wird bestätigt.

- Interoperabilität: Kryptographie ermöglicht eine sichere Kommunikation zwischen verschiedenen Systemen und Plattformen.

- Anpassungsfähigkeit: Die Kryptographie entwickelt sich ständig weiter, um Sicherheitsbedrohungen und technologischen Fortschritten immer einen Schritt voraus zu sein.

Arten der Kryptographie

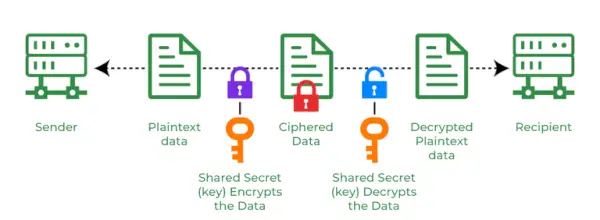

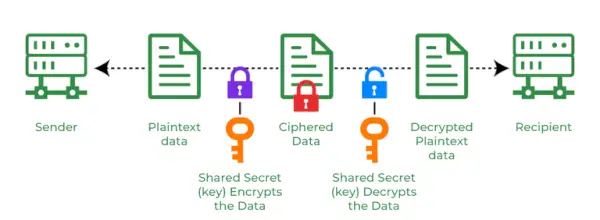

1. Symmetrische Schlüsselkryptographie

Es handelt sich um ein Verschlüsselungssystem, bei dem Sender und Empfänger einer Nachricht einen einzigen gemeinsamen Schlüssel zum Ver- und Entschlüsseln von Nachrichten verwenden. Kryptografie mit symmetrischen Schlüsseln ist schneller und einfacher, aber das Problem besteht darin, dass Sender und Empfänger die Schlüssel irgendwie sicher austauschen müssen. Die beliebtesten Kryptografiesysteme mit symmetrischen Schlüsseln sind Datenverschlüsselungssysteme (DES) Und Erweiterte Verschlüsselungssysteme (AES) .

Symmetrische Schlüsselkryptographie

2. Hash-Funktionen

In diesem Algorithmus wird kein Schlüssel verwendet. Basierend auf dem Klartext wird ein Hashwert mit einer festen Länge berechnet, der eine Wiederherstellung des Inhalts des Klartextes unmöglich macht. Viele Betriebssysteme nutzen Hash-Funktionen zur Verschlüsselung von Passwörtern.

3. Asymmetrische Schlüsselkryptographie

In Asymmetrische Schlüsselkryptographie, Zum Verschlüsseln und Entschlüsseln von Informationen wird ein Schlüsselpaar verwendet. Der öffentliche Schlüssel eines Empfängers wird zur Verschlüsselung und der private Schlüssel eines Empfängers zur Entschlüsselung verwendet. Öffentliche Schlüssel und private Schlüssel sind unterschiedlich. Auch wenn der öffentliche Schlüssel jedem bekannt ist, kann der vorgesehene Empfänger ihn nur entschlüsseln, weil nur er allein seinen privaten Schlüssel kennt. Der beliebteste Verschlüsselungsalgorithmus mit asymmetrischem Schlüssel ist der RSA-Algorithmus.

Binärbaum vs. binärer Suchbaum

Asymmetrische Schlüsselkryptographie

Anwendungen der Kryptographie

- Computer-Passwörter: Kryptographie wird in der Computersicherheit häufig eingesetzt, insbesondere bei der Erstellung und Verwaltung von Passwörtern. Wenn sich ein Benutzer anmeldet, wird sein Passwort gehasht und mit dem zuvor gespeicherten Hash verglichen. Passwörter werden vor der Speicherung gehasht und verschlüsselt. Bei dieser Technik werden die Passwörter verschlüsselt, sodass ein Hacker, selbst wenn er Zugriff auf die Passwortdatenbank erhält, die Passwörter nicht lesen kann.

- Digitale Währungen: Um Transaktionen zu schützen und Betrug zu verhindern, nutzen digitale Währungen wie Bitcoin auch Kryptografie. Zum Schutz von Transaktionen werden komplexe Algorithmen und kryptografische Schlüssel verwendet, die eine Manipulation oder Fälschung der Transaktionen nahezu erschweren.

- Sicheres Webbrowsing: Die Sicherheit beim Online-Browsing wird durch den Einsatz von Kryptografie gewährleistet, die Benutzer vor Lauschangriffen und Man-in-the-Middle-Angriffen schützt. Die Kryptografie mit öffentlichem Schlüssel wird von verwendet Secure Sockets Layer (SSL) Und Transport Layer Security (TLS) Protokolle zum Verschlüsseln der zwischen dem Webserver und dem Client gesendeten Daten und die Einrichtung eines sicheren Kommunikationskanals.

- Elektronische Signaturen: Elektronische Signaturen dienen als digitales Äquivalent einer handschriftlichen Unterschrift und werden zum Signieren von Dokumenten verwendet. Digitale Signaturen werden mithilfe der Kryptografie erstellt und können mithilfe der Public-Key-Kryptografie validiert werden. In vielen Ländern sind elektronische Signaturen gesetzlich durchsetzbar und ihre Verwendung nimmt schnell zu.

- Authentifizierung: Kryptographie wird in vielen verschiedenen Situationen zur Authentifizierung eingesetzt, beispielsweise beim Zugriff auf ein Bankkonto, beim Anmelden an einem Computer oder bei der Verwendung eines sicheren Netzwerks. Authentifizierungsprotokolle verwenden kryptografische Methoden, um die Identität des Benutzers zu bestätigen und zu bestätigen, dass er über die erforderlichen Zugriffsrechte auf die Ressource verfügt.

- Kryptowährungen: Kryptowährungen wie Bitcoin und Ethereum nutzen in großem Umfang Kryptographie, um Transaktionen zu schützen, Betrug zu verhindern und die Integrität des Netzwerks aufrechtzuerhalten. Zum Schutz von Transaktionen werden komplexe Algorithmen und kryptografische Schlüssel verwendet, die eine Manipulation oder Fälschung der Transaktionen nahezu erschweren.

- Ende-zu-Ende-Internetverschlüsselung: Ende-zu-Ende-Verschlüsselung wird verwendet, um bidirektionale Kommunikation wie Videogespräche, Sofortnachrichten und E-Mails zu schützen. Auch wenn die Nachricht verschlüsselt ist, stellt sie sicher, dass nur die vorgesehenen Empfänger die Nachricht lesen können. Ende-zu-Ende-Verschlüsselung wird häufig in Kommunikations-Apps wie WhatsApp und Signal verwendet und bietet Benutzern ein hohes Maß an Sicherheit und Datenschutz.

Vorteile der Kryptographie

- Zugangskontrolle: Kryptographie kann zur Zugriffskontrolle eingesetzt werden, um sicherzustellen, dass nur Parteien mit den entsprechenden Berechtigungen Zugriff auf eine Ressource haben. Nur wer über den richtigen Entschlüsselungsschlüssel verfügt, kann dank der Verschlüsselung auf die Ressource zugreifen.

- Sichere Kommunikation: Für eine sichere Online-Kommunikation ist Kryptographie von entscheidender Bedeutung. Es bietet sichere Mechanismen zur Übertragung privater Informationen wie Passwörter, Bankkontonummern und anderer sensibler Daten über das Internet.

- Schutz vor Angriffen: Kryptografie hilft bei der Abwehr verschiedener Arten von Angriffen, einschließlich Wiederholungen und Angriffen Man-in-the-Middle-Angriffe . Es bietet Strategien zum Erkennen und Stoppen dieser Angriffe.

- Einhaltung gesetzlicher Vorgaben: Kryptographie kann Unternehmen dabei unterstützen, eine Vielzahl rechtlicher Anforderungen zu erfüllen, einschließlich der Datenschutz- und Privatsphärengesetze.

Häufig gestellte Fragen zur Kryptographie – FAQs

Was ist der Zweck der Kryptographie?

Der Zweck der Kryptografie besteht darin, vertrauliche Informationen zu sichern und zu schützen, indem sie so verschlüsselt werden, dass nur autorisierte Parteien sie verstehen können.

Was sind digitale Signaturen?

Digitale Signaturen sind kryptografische Techniken, die zur Authentifizierung, Integrität und Nichtabstreitbarkeit digitaler Dokumente oder Nachrichten dienen.

Können Quantencomputer bestehende kryptografische Systeme zerstören?

Quantencomputer haben das Potenzial, bestehende kryptografische Systeme zu zerstören, da sie bestimmte mathematische Probleme viel schneller als herkömmliche Computer lösen können.

Wie wird Kryptographie bei E-Commerce-Transaktionen eingesetzt?

Kryptographie wird bei E-Commerce-Transaktionen eingesetzt, um sensible Daten, wie z. B. Kreditkarteninformationen, während der Übertragung zu verschlüsseln, um deren Vertraulichkeit und Integrität sicherzustellen.

Java-Kommentare