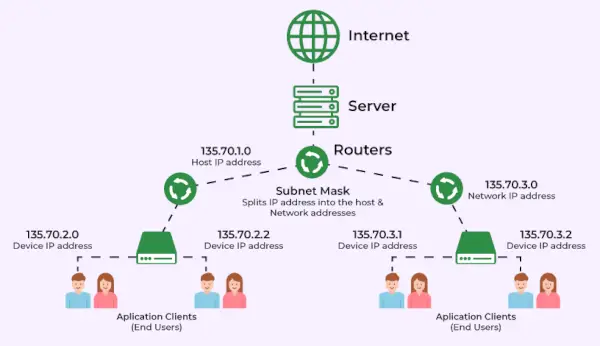

A Subnetzmaske ist ein numerischer Wert, der beschreibt, wie ein Computer oder ein Gerät eine IP-Adresse in zwei Teile aufteilt: den Netzwerk Portion und die Gastgeber Portion. Das Netzwerkelement identifiziert das Netzwerk, zu dem der Computer gehört, und der Hostteil identifiziert den eindeutigen Computer in diesem Netzwerk. Eine IP-Adresse besteht aus vier durch Punkte getrennten Ziffern, zum Beispiel 255.255.255.0, und jede Zahl kann zwischen 0 und 255 liegen, wobei höhere Werte mehr Bits für das Netzwerk und niedrigere Werte für den Host benötigen. Eine Subnetzmaske ermöglicht es Geräten im selben Netzwerk oder netzwerkübergreifend, miteinander zu interagieren. Jedes System hat eine eindeutige IP-Adresse.

In diesem Subnetz-Spickzettel , lernen Sie alle grundlegenden bis fortgeschrittenen Subnetzkonzepte kennen, einschließlich CIDR-Notation und IPv4-Subnetzmasken von XX.XX.XX.XX/0 bis XX.XX.XX.XX/32, IPv4-Wildcard-Maskenwerte, Klassifizierung von IPv4-Adressen von Klasse A bis Klasse E und mehr.

Mac-Betriebssysteme

Darüber hinaus werden Sie in diesem Subnetzmasken-Spickzettel auch private IP-Adressen, spezielle IP-Adressen und Bogon-IP-Adressen erkunden und so Ihr Wissen über Netzwerkadressierung weiter vertiefen.

Inhaltsverzeichnis

- IPv4-Subnetze (mit Wildcard-Maskenwerten)

- Klassifizierung der IPV4-Adresse

- Reservierte IP-Adresse

- Private IPv4-Adressen

- Spezielle IPv4-Adressen

- Bogon IPv4-Adressen

Was ist Subnetting?

Subnetzbildung ist die Technik, ein großes Netzwerk in mehrere kleine Netzwerke aufzuteilen. Das Subnetz macht das Netzwerk effizienter und einfacher zu warten. Subnetze bieten einen kürzeren Weg zu Netzwerktraffic ohne unnötige Router zu durchlaufen, um ihre Ziele zu erreichen. Durch Subnetting wird das Netzwerk-Routing deutlich effizienter.

Wie funktioniert Subnetting?

Nehmen wir an, was passiert, wenn es in einem großen Netzwerk, an das eine Million Geräte angeschlossen sind und die über eine eindeutige IP-Adresse verfügen, kein Subnetz gibt. Was passiert nun, wenn wir in diesem Netzwerk Informationen von einem Gerät an ein anderes senden? In diesem Fall passieren unsere Daten/Informationen die meisten unnötigen Router oder Geräte, bis sie ein Zielgerät finden.

Wie funktioniert Subnetting?

Stellen Sie sich nun vor, wir hätten dasselbe Netzwerk in kleinere Teilnetzwerke unterteilt. Dies trägt dazu bei, die Datenweiterleitung effizienter zu gestalten. Anstatt Millionen von Geräten zu durchsuchen, um das richtige zu finden, prüfen Router (prüfen Sie, ob die Ziel-IP-Adresse in den Bereich ihrer Subnetzgeräte fällt. Wenn dies der Fall ist, leiten sie das Paket an das entsprechende Gerät weiter. Wenn dies nicht der Fall ist, leiten sie es weiter das Paket an einen anderen Router) kann etwas namens a verwenden Subnetzmaske um festzustellen, zu welchem Subnetzwerk ein Gerät gehört.

Was ist klassische Adressierung und klassenlose Adressierung?

In Klassische Adressierung , haben wir das IPV4-Netzwerk in 5 Klassen (Klasse A, Klasse B, Klasse C, Klasse D, Klasse E) mit fester Länge unterteilt. Bei der klassischen Adressierung werden IP-Adressen entsprechend den Klassen A bis E zugewiesen. In diesem Schema hängen Netzwerk-ID- und Host-ID-Änderungen von der Klasse ab.

Andererseits, CIDR oder Class Inter-Domain Routing wurde 1993 eingeführt, um die klassische Adressierung zu ersetzen. Es ermöglicht dem Benutzer die Verwendung VLSM oder Subnetzmasken variabler Länge . Bei der klassenlosen Adressierung gibt es also keine solche Klassenbeschränkung. Die Verschwendung von IP-Adressen wurde durch die CIDR-Adressierung verbessert.

Was ist CIDR?

CIDR oder Class Inter-Domain Routing ermöglicht dem Benutzer die Verwendung VLSM oder Subnetzmasken variabler Länge damit IP-Adresszuweisung und IP-Routing, die eine effizientere Nutzung von IP-Adressen ermöglichen.

Regeln für die Bildung von CIDR-Blöcken:

- Alle IP-Adressen müssen zusammenhängend oder sequentiell sein. (NID=Netzwerk-ID, HID=Host-ID)

- Die Blockgröße muss die Potenz von 2 sein (2N). Wenn die Größe des Blocks einer Potenz von 2 entspricht, ist es einfach, das Netzwerk zu teilen. Das Ermitteln der Block-ID ist sehr einfach, wenn die Blockgröße einer Potenz von 2 entspricht. Beispiel: Wenn die Blockgröße 2 beträgt5dann enthält die Host-ID 5 Bits und das Netzwerk 32 – 5 = 27 Bits.

- Die erste IP-Adresse des Blocks muss gleichmäßig durch die Größe des Blocks teilbar sein. Vereinfacht ausgedrückt sollte der niedrigstwertige Teil in der Host-ID immer mit Nullen beginnen. Da alle niedrigstwertigen Bits der Host-ID Null sind, können wir sie als Block-ID-Teil verwenden.

Beispiel: Lassen Sie uns prüfen, ob der IP-Adressblock von 192.168.1.64 bis 192.168.1.127 ein gültiger IP-Adressblock ist oder nicht?

Java erhält die aktuelle Uhrzeit

- Alle IP-Adressen im Block sind zusammenhängend .

- Die Gesamtzahl der IP-Adressen im Block beträgt = 64 = 2 6

- Die erste IP-Adresse im Block ist 192.168.1.64. Wir können beobachten, dass die Host-ID die letzten 6 Bits enthält und in diesem Fall die niedrigstwertigen 6 Bits nicht alle Nullen sind. Daher ist die erste IP-Adresse nicht gleichmäßig durch die Blockgröße teilbar.

Daher erfüllt dieser Block nicht die Kriterien für einen gültigen IP-Adressblock und ist daher kein gültiger IP-Block.

Arbeiten am IP-Adressblock

Ein IP Adresse ist eine eindeutige 32-Bit-Adresse mit einem Adressraum von 232. Die IPv4-Adresse ist in zwei Teile unterteilt:

- Netzwerk ID

- Host-ID.

Zum Beispiel:- IP-Adressen der Klasse A werden den Netzwerken zugewiesen, die viele Hosts enthalten.

- Die Netzwerk-ID ist 8 Bit lang.

- Die Host-ID ist 24 Bit lang.

Das höherwertige Bit des ersten Oktetts in Klasse A ist immer auf 0 gesetzt. Die verbleibenden 7 Bits im ersten Oktett werden zur Bestimmung der Netzwerk-ID verwendet. Die 24 Bits der Host-ID werden verwendet, um den Host in jedem Netzwerk zu bestimmen. Die Standard-Subnetzmaske für Klasse A ist 255.x.x.x. Daher verfügt die Klasse A insgesamt über:

2^7-2= 126 Netzwerk-ID (Hier werden 2 Adressen abgezogen, da 0.0.0.0 und 127.x.y.z spezielle Adressen sind.)

2^24 – 2 = 16.777.214 Host-ID

IP-Adressen der Klasse A reichen von 1.x.x.x – 126.x.x.x

Wie berechnet man die CIDR-Notation?

Hier können Sie Schritt für Schritt die CIDR-Notation einer beliebigen IP-Adresse berechnen:

Schritt 1: Ermitteln Sie zunächst die IP-Adresse und die Subnetzmaske. Ex:- 194.10.12.1 (IP Adresse) , 255.255.255.0 (Subnetzmaske)

Schritt 2: Konvertieren Sie die Subnetzmaske in eine Binärmaske. ( 255.255.255.0 -> 11111111.11111111.11111111.00000000)

SpeicheraustauschSchritt 3: Zählen Sie die Anzahl der aufeinanderfolgenden Einsen in der binären Subnetzmaske.( 11111111.11111111.11111111 )

Schritt 4: Bestimmen Sie die CIDR-Präfixlänge.( 24’er )

Schritt 5: Schreiben Sie die CIDR-Notation. ( 194.10.12.1/24 )

IPv4-Subnetze (mit Wildcard-Maskenwerten)

Hier in den folgenden Diagrammen sehen wir vordefinierte Subnetzmasken, gefolgt von einigen Erklärungen zu ihrer Bedeutung.

| CIDR | SUBNET-MASKE | WILDCARD-MASKE | Anzahl der IP-Adressen | ANZAHL DER VERWENDBAREN IP-ADRESSEN |

|---|---|---|---|---|

| /32 | 255.255.255.255 | 0.0.0.0 | 1 | 1 |

| /31 | 255.255.255.254 | 0.0.0.1 | 2 | 2* |

| /30 | 255.255.255.252 | 0.0.0.3 | 4 | 2 |

| /29 | 255.255.255.248 | 0.0.0.7 | 8 | 6 |

| /28 | 255.255.255.240 | 0.0.0.15 | 16 | 14 |

| /27 | 255.255.255.224 | 0.0.0.31 | 32 | 30 |

| /26 | 255.255.255.192 | 0.0.0.63 | 64 | 62 |

| /25 | 255.255.255.128 | 0.0.0.127 | 128 | 126 |

| /24 | 255.255.255.0 | 0.0.0.255 | 256 | 254 |

| /23 | 255.255.254.0 | 0.0.1.255 | 512 | 510 |

| /22 | 255.255.252.0 | 0.0.3.255 | 1024 | 1022 |

| /einundzwanzig | 255.255.248.0 | 0.0.7.255 | 2048 | 2046 |

| /zwanzig | 255.255.240.0 | 0.0.15.255 | 4096 | 4094 |

| /19 | 255.255.224.0 | 0.0.31.255 | 8192 | 8190 |

| /18 | 255.255.192.0 | 0.0.63.255 | 16.384 | 16382 |

| /17 | 255.255.128.0 | 0.0.127.255 | 32.768 | 32766 |

| /16 | 255.255.0.0 | 0.0.255.255 | 65.536 | 65534 |

| /fünfzehn | 255.254.0.0 | 0.1.255.255 | 131.072 | 131070 |

| /14 | 255.252.0.0 | 0.3.255.255 | 262.144 | 262.142 |

| /13 | 255.248.0.0 | 0.7.255.255 | 524.288 | 524.286 |

| /12 | 255.240.0.0 | 0.15.255.255 | 1.048.576 | 1.048.574 |

| /elf | 255.224.0.0 | 0.31.255.255 | 2.097.152 | 2.097.150 |

| /10 | 255.192.0.0 | 0.63.255.255 | 4.194.304 | 4.194.302 |

| /9 | 255.128.0.0 | 0.127.255.255 | 8.388.608 | 8.388.606 |

| /8 | 255.0.0.0 | 0.255.255.255 | 16.777.216 | 16.777.214 |

| /7 | 254.0.0.0 | 1.255.255.255 | 33.554.432 | 33.554.430 |

| /6 | 252.0.0.0 | 3.255.255.255 | 67.108.864 | 67.108.862 |

| /5 | 248.0.0.0 | 7.255.255.255 | 134.217.728 | 134.217.726 |

| /4 | 240.0.0.0 | 15.255.255.255 | 268.435.456 | 268.435.454 |

| /3 | 224.0.0.0 | 31.255.255.255 | 536.870.912 | 536.870.910 |

| /2 | 192.0.0.0 | 63.255.255.255 | 1.073.741.824 | 1.073.741.822 |

| /1 | 128.0.0.0 | 127.255.255.255 | 2.147.483.648 | 2.147.483.646 |

| /0 | 0.0.0.0 | 255.255.255.255 | 4.294.967.296 | 4.294.967.294 |

Klassifizierung der IPV4-Adresse

IPv4-Adressen werden in fünf Klassen eingeteilt: A, B, C, D und E . Das erste Oktett (8 Bit) einer IPv4-Adresse bestimmt die Klasse der Adresse.

| Klassifizierung von IP-Adressen | Reichweite | Anzahl der Blöcke | Darstellung in der Subnetzmaske |

|---|---|---|---|

| Klasse a | 0.0.0.0-127.255.255.255 | 128 | 255.0.0.0/8 |

| Klasse b | 128.0.0.0-191.255.255.255 | 16.384 | 255.255.0.0/16 |

| Klasse C | 192.0.0.0-223.255.255.255 | 2.097.152 | 255.255.255.0/24 |

| Klasse D | 224.0.0.0-239.255.255.255 | n / A | n / A |

| Klasse E | 240.0.0.0-255.255.255.255 | n / A | n / A |

Und hier ist eine Tabelle davon Dezimal-Binär-Konvertierungen für Subnetzmaske und Wildcard-Oktette :

| SUBNET-MASKE | WILDCARD | ||

|---|---|---|---|

| 0 | 00000000 | 255 | 11111111 |

| 128 | 10000000 | 127 | 01111111 |

| 192 | 11000000 | 63 | 00111111 |

| 224 | 11100000 | 31 | 00011111 |

| 240 | 11110000 | fünfzehn | 00001111 |

| 248 | 11111000 | 7 | 00000111 |

| 252 | 11111100 | 3 | 00000011 |

| 254 | 11111110 | 1 | 0000001 |

| 255 | 11111111 | 0 | 00000000 |

Reservierte IP-Adresse

Reservierte IP-Adressen sind eine Reihe von IP-Adressen, die keinem bestimmten Gerät oder Netzwerk zugewiesen sind.

Hier sind einige Beispiele für reservierte IP-Adressbereiche:

| Reservierte IP-Adressen | |

|---|---|

| 0.0.0.0/8 | Dieses Netzwerk |

| 10.0.0.0/8 | Privater IPv4-Adressblock |

| 100.64.0.0/10 | NAT der Carrier-Klasse |

| 127.0.0.0/8 | Loopback |

| 127.0.53.53 | Vorkommen einer Namenskollision |

| 169.254.0.0/16 | Lokal verknüpfen |

| 172.16.0.0/12 | Privater IPv4-Adressblock |

| 192.0.0.0/24 | IETF-Protokollzuweisungen |

| 192.0.2.0/24 | TEST-NET-1 |

| 192.168.0.0/16 | Privater IPv4-Adressblock |

| 198.18.0.0/15 | Netzwerk-Benchmark-Tests |

| 198.51.100.0/24 | TEST-NET-2 |

| 255.255.255.255 | Begrenzte Broadcast-Adresse |

Private IPv4-Adressen

Private IPv4-Adressen sind eine Reihe von IP-Adressen, die im öffentlichen Internet nicht weitergeleitet werden können. Sie sind für die Verwendung in privaten Netzwerken wie Privathaushalten, Unternehmen und Organisationen reserviert.

Der Bereich privater IPv4-Adressen ist:

| Private IPv4-Adressen | |

|---|---|

| Klasse a | 10.0.0.0 – 10.255.255.255 |

| Klasse b | 172.16.0.0 – 172.31.255.255 |

| Klasse C | 192.168.0.0 – 192.168.255.255 |

Spezielle IPv4-Adressen

Spezielle IPv4-Adressen sind eine Reihe von IP-Adressen, die bestimmten Zwecken dienen. Diese Adressen werden für Sonderfunktionen verwendet und sind nicht einzelnen Geräten zugeordnet.

Hier einige Beispiele für spezielle IPv4-Adressen:

| Spezielle IPv4-Adressen | |

|---|---|

| Lokaler Host | 127.0.0.0 – 127.255.255.255 |

| APIPA | 169.254.0.0 – 169.254.255.255 |

Bogon IPv4-Adressen

Eine Bogon-IP-Adresse ist eine IP-Adresse, die keiner bestimmten Entität oder Organisation zugewiesen oder zugeordnet ist. Bogon-Adressen werden typischerweise verwendet, um verdächtigen oder unzulässigen Netzwerkverkehr zu filtern oder zu blockieren.

mamta kulkarni

Hier sind einige Beispiele für Bogon-IPv4-Adressbereiche:

| Bogon IPv4-Adressbereich | Beschreibung |

|---|---|

| 0.0.0.0/8 | Reservierter Adressraum |

| 10.0.0.0/8 | Privates Netzwerk (RFC 1918) |

| 100.64.0.0/10 | Gemeinsamer Adressraum (CGN) |

| 127.0.0.0/8 | Loopback-Adresse |

| 169.254.0.0/16 | Link-lokale Adresse (Autokonfiguration) |

| 172.16.0.0/12 | Privates Netzwerk (RFC 1918) |

| 192.0.0.0/24 | Reservierter Adressraum, der für die Dokumentation verwendet wird |

| 192.0.2.0/24 | Reservierter Adressraum, der für die Dokumentation verwendet wird |

| 192.168.0.0/16 | Privates Netzwerk (RFC 1918) |

| 198.51.100.0/24 | Reservierter Adressraum, der für die Dokumentation verwendet wird |

| 203.0.113.0/24 | Reservierter Adressraum, der für die Dokumentation verwendet wird |

| 240.0.0.0/4 | Für zukünftige Verwendung oder Versuchszwecke reserviert |

Warum ist das Erlernen von Subnetzen wichtig?

Das Erlernen der Subnetzbildung ist aus mehreren Gründen wichtig, darunter:

- IP-Adressen bewahren : Subnetting ermöglicht die effiziente Nutzung begrenzter IPv4-Adressen, indem ein größeres Netzwerk in kleinere Netzwerke aufgeteilt wird, IP-Adressen erhalten bleiben und eine bessere Verwaltung ermöglicht wird.

- Verbesserung der Netzwerkleistung : Durch die Subnetzbildung wird die Größe der Broadcast-Domänen reduziert, wodurch die Überlastung des Netzwerks verringert und die Leistung verbessert wird, indem der Umfang der Broadcast-Nachrichten begrenzt wird.

- Verbesserung der Netzwerksicherheit : Durch die Subnetzbildung werden verschiedene Teile eines Netzwerks isoliert, wodurch die Sicherheit erhöht wird, indem unbefugter Zugriff auf sensible Daten verhindert wird.

- Vereinfachtes Netzwerkmanagement : Subnetze erleichtern die Identifizierung und Behebung von Problemen, indem sie Probleme auf bestimmte Subnetze eingrenzen und so die Netzwerkverwaltung und Fehlerbehebungsprozesse vereinfachen.

- Einzelorganisation: Geräte im entsprechenden Subnetz können direkt miteinander kommunizieren, ohne einen Switch oder ein anderes Systemverwaltungsgerät nutzen zu müssen.

Durch das Erlernen von Subnetzen erwerben Sie ein umfassendes Verständnis für Netzwerkdesign, -verwaltung und -fehlerbehebung, was Sie zu einem wertvollen Aktivposten im Bereich Netzwerke macht.

Winterschlaf-Dialekt

Zusammenfassung

Okay, um es zusammenzufassen: Subnetzbildung ist so ziemlich eine entscheidende Fähigkeit für Netzwerkadministratoren und IT-Experten. Es geht darum, wie ein Profi IP-Adressen in Netzwerken zu verwalten und zu verteilen. Dieser Subnetz-Spickzettel? Es ist dein neuer bester Freund. Es enthält alles, was Sie über Subnetze wissen müssen, von der Einführung in IP-Adressen und Subnetzmasken bis hin zu Fachjargon wie CIDR-Notation und VLSM. Befolgen Sie einfach die Anleitung, verwenden Sie die Formeln und Tabellen, und die Subnetzbildung wird ein Kinderspiel sein. Bleiben Sie dran, und Sie werden in kürzester Zeit ein Subnetz-Meister sein, der raffinierte Netzwerkdesigns erstellt, Adressen wie ein Boss verwendet und die Netzwerkleistung steigert. Einschränkungen des Subnetzes. Für die Kommunikation zwischen einem Subnetz und einem anderen Subnetz ist ein Router erforderlich. Ein schlecht konfigurierter oder völlig ausgefallener Router kann erhebliche Auswirkungen auf das Netzwerk Ihres Unternehmens haben.

Subnetz-Spickzettel – FAQs

1. Wie ermittelt man verwendbare Hosts?

Um den verwendbaren Host zu ermitteln, müssen Sie die Subnetz-ID-Adresse und die BroadCast-Adresse von den Gesamtadressen abziehen. Zum Beispiel:-

Verwendbare Hosts = Gesamtadressen – Subnetz-ID – Broadcast-Adresse

Verwendbare Hosts = 256 – 1 – 1

Verwendbare Hosts = 254

2. Was sind die reservierten Bereiche von IP-Adressen?

| Reservierte Bereiche | |

|---|---|

| RFC1918 | 10.0.0.0 – 10.255.255.255 |

| Localhost | 127.0.0.0 – 127.255.255.255 |

| RFC1918 | 172.16.0.0 – 172.31.255.255 |

| RFC1918 | 192.168.0.0 – 192.168.255.255 |

3. Was wäre, wenn Sie ein Subnetz 255.255 255.0 hätten?

Eine Subnetzmaske von 255.255. 255,0 würden Ihnen geben viele Netzwerke (2 16 ) und 254 Gastgeber . Ein Subnetz von 255.255. 0.0 würde Ihnen viele Hosts geben (ca. 216) und 256 Netzwerke